編輯:關於Android編程

最近項目需要使用到指紋識別的功能,查閱了相關資料後,整理成此文。

指紋識別是在Android 6.0之後新增的功能,因此在使用的時候需要先判斷用戶手機的系統版本是否支持指紋識別。另外,實際開發場景中,使用指紋的主要場景有兩種:

純本地使用。即用戶在本地完成指紋識別後,不需要將指紋的相關信息給後台。

與後台交互。用戶在本地完成指紋識別後,需要將指紋相關的信息傳給後台。

由於使用指紋識別功能需要一個加密對象(CryptoObject)該對象一般是由對稱加密或者非對稱加密獲得。上述兩種開發場景的實現大同小異,主要區別在於加密過程中密鑰的創建和使用,一般來說,純本地的使用指紋識別功能,只需要對稱加密即可;而與後台交互則需要使用非對稱加密:將私鑰用於本地指紋識別,識別成功後將加密信息傳給後台,後台開發人員用公鑰解密,以獲得用戶信息。

下面先簡單介紹一下對稱加密和非對稱加密的相關概念,然後對兩種開發方式的實現分別進行講解。

對稱加密、非對稱加密和簽名

在正式使用指紋識別功能之前,有必要先了解一下對稱加密和非對稱加密的相關內容。

對稱加密:所謂對稱,就是采用這種加密方法的雙方使用方式用同樣的密鑰進行加密和解密。密鑰是控制加密及解密過程的指令。算法是一組規則,規定如何進行加密和解密。因此加密的安全性不僅取決於加密算法本身,密鑰管理的安全性更是重要。因為加密和解密都使用同一個密鑰,如何把密鑰安全地傳遞到解密者手上就成了必須要解決的問題。

非對稱加密:非對稱加密算法需要兩個密鑰:公開密鑰(publickey)和私有密鑰(privatekey)。公開密鑰與私有密鑰是一對,如果用公開密鑰對數據進行加密,只有用對應的私有密鑰才能解密;如果用私有密鑰對數據進行加密,那麼只有用對應的公開密鑰才能解密。因為加密和解密使用的是兩個不同的密鑰,所以這種算法叫作非對稱加密算法。 非對稱加密算法實現機密信息交換的基本過程是:甲方生成一對密鑰並將其中的一把作為公用密鑰向其它方公開;得到該公用密鑰的乙方使用該密鑰對機密信息進行加密後再發送給甲方;甲方再用自己保存的另一把專用密鑰對加密後的信息進行解密。

簽名:在信息的後面再加上一段內容,可以證明信息沒有被修改過。一般是對信息做一個hash計算得到一個hash值,注意,這個過程是不可逆的,也就是說無法通過hash值得出原來的信息內容。在把信息發送出去時,把這個hash值加密後做為一個簽名和信息一起發出去。

由以上內容可以了解到,對稱加密和非對稱加密的特點如下:

對稱加密的優點是速度快,適合於本地數據和本地數據庫的加密,安全性不如非對稱加密。常見的對稱加密算法有DES、3DES、AES、Blowfish、IDEA、RC5、RC6。

非對稱加密的安全性比較高,適合對需要網絡傳輸的數據進行加密,速度不如對稱加密。非對稱加密應用於SSH, HTTPS, TLS,電子證書,電子簽名,電子身份證等等

指紋識別的對稱加密實現

使用指紋識別的對稱加密功能的主要流程如下:

創建密鑰

創建密鑰要涉及到兩個類:KeyStore 和 KeyGenerator。

KeyStore 是用於存儲、獲取密鑰(Key)的容器,獲取 KeyStore的方法如下:

try {

mKeyStore = KeyStore.getInstance("AndroidKeyStore");

} catch (KeyStoreException e) {

throw new RuntimeException("Failed to get an instance of KeyStore", e);

}

而生成 Key,如果是對稱加密,就需要 KeyGenerator 類。獲取一個 KeyGenerator 對象比較簡單,方法如下:

// 對稱加密, 創建 KeyGenerator 對象

try {

mKeyGenerator = KeyGenerator

.getInstance(KeyProperties.KEY_ALGORITHM_AES, "AndroidKeyStore");

} catch (NoSuchAlgorithmException | NoSuchProviderException e) {

throw new RuntimeException("Failed to get an instance of KeyGenerator", e);

}

獲得 KeyGenerator 對象後,就可以生成一個 Key 了:

try {

keyStore.load(null);

KeyGenParameterSpec.Builder builder = new KeyGenParameterSpec.Builder(defaultKeyName,

KeyProperties.PURPOSE_ENCRYPT | KeyProperties.PURPOSE_DECRYPT)

.setBlockModes(KeyProperties.BLOCK_MODE_CBC)

.setUserAuthenticationRequired(true)

.setEncryptionPaddings(KeyProperties.ENCRYPTION_PADDING_PKCS7);

if (Build.VERSION.SDK_INT >= Build.VERSION_CODES.N) {

builder.setInvalidatedByBiometricEnrollment(true);

}

keyGenerator.init(builder.build());

keyGenerator.generateKey();

} catch (CertificateException | NoSuchAlgorithmException | IOException | InvalidAlgorithmParameterException e) {

e.printStackTrace();

}

關於 KeyStrore 和 KeyGenerator 的相關介紹,推薦閱讀:Android KeyStore + FingerprintManager 存儲密碼

創建並初始化 Cipher 對象

Cipher 對象是一個按照一定的加密規則,將數據進行加密後的一個對象。調用指紋識別功能需要使用到這個對象。創建 Cipher 對象很簡單,如同下面代碼那樣:

Cipher defaultCipher;

try {

defaultCipher = Cipher.getInstance(KeyProperties.KEY_ALGORITHM_AES + "/"

+ KeyProperties.BLOCK_MODE_CBC + "/" + KeyProperties.ENCRYPTION_PADDING_PKCS7);

} catch (NoSuchAlgorithmException | NoSuchPaddingException e) {

throw new RuntimeException("創建Cipher對象失敗", e);

}

然後使用剛才創建好的密鑰,初始化 Cipher 對象:

try {

keyStore.load(null);

SecretKey key = (SecretKey) keyStore.getKey(keyName, null);

cipher.init(Cipher.ENCRYPT_MODE, key);

return true;

} catch (IOException | NoSuchAlgorithmException | CertificateException | UnrecoverableKeyException | KeyStoreException | InvalidKeyException e) {

throw new RuntimeException("初始化 cipher 失敗", e);

}

使用指紋識別功能

真正到了使用指紋識別功能的時候,你會發現其實很簡單,只是調用 FingerprintManager 類的的方法authenticate()而已,然後系統會有相應的回調反饋給我們,該方法如下:

public void authenticate(CryptoObject crypto, CancellationSignal cancel, int flags, AuthenticationCallback callback, Handler handler)

該方法的幾個參數解釋如下:

完成指紋識別後,還要記得將 AuthenticationCallback 關閉掉:

public void stopListening() {

if (cancellationSignal != null) {

selfCancelled = true;

cancellationSignal.cancel();

cancellationSignal = null;

}

}

重寫回調方法

調用了 authenticate() 方法後,系統就會啟動指紋傳感器,並開始掃描。這時候根據掃描結果,會通過

FingerprintManager.AuthenticationCallback類返回幾個回調方法:

// 成功 onAuthenticationSucceeded() // 失敗 onAuthenticationFaile() // 錯誤 onAuthenticationError()

一般我們需要重寫這幾個方法,以實現我們的功能。關於onAuthenticationFaile()和onAuthenticationError()的區別,後面會講到。

指紋識別的非對稱加密實現

其實流程和上面的流程差不多:

可以看見,指紋識別的非對稱加密方式和對稱加密方式的實現流程是差不多的,它們之間最明顯的差別是在於密鑰的生成與使用。

創建密鑰

這裡要使用 KeyPairGenerator 來創建一組非對稱密鑰,首先是獲取 KeyPairGenerator 對象:

// 非對稱加密,創建 KeyPairGenerator 對象

try {

mKeyPairGenerator = KeyPairGenerator.getInstance(KeyProperties.KEY_ALGORITHM_EC, "AndroidKeyStore");

} catch (NoSuchAlgorithmException | NoSuchProviderException e) {

throw new RuntimeException("Failed to get an instance of KeyPairGenerator", e);

}

得到了 KeyPairGenerator 對象後,就可以創建 KeyPair(密鑰對)了:

try {

// Set the alias of the entry in Android KeyStore where the key will appear

// and the constrains (purposes) in the constructor of the Builder

mKeyPairGenerator.initialize(

new KeyGenParameterSpec.Builder(KEY_NAME,

KeyProperties.PURPOSE_SIGN)

.setDigests(KeyProperties.DIGEST_SHA256)

.setAlgorithmParameterSpec(new ECGenParameterSpec("secp256r1"))

// Require the user to authenticate with a fingerprint to authorize

// every use of the private key

.setUserAuthenticationRequired(true)

.build());

mKeyPairGenerator.generateKeyPair();

} catch (InvalidAlgorithmParameterException e) {

throw new RuntimeException(e);

}

簽名

指紋識別的對稱加密實現中使用了Cipher對象來創建CryptoObject對象,而在這裡,我們將會使用私鑰進行簽名,用簽名對象來創建CryptoObject對象:

// 使用私鑰簽名

try {

mKeyStore.load(null);

PrivateKey key = (PrivateKey) mKeyStore.getKey(KEY_NAME, null);

mSignature.initSign(key);

return true;

} catch (KeyPermanentlyInvalidatedException e) {

return false;

} catch (KeyStoreException | CertificateException | UnrecoverableKeyException | IOException

| NoSuchAlgorithmException | InvalidKeyException e) {

throw new RuntimeException("Failed to init Cipher", e);

}

同樣的,調用new FingerprintManager.CryptoObject(mSignature)方法創建一個CryptoObject對象。

調用指紋識別方法

這裡的使用方法和前面“指紋識別的對稱加密實現”中的調用方法是一樣的,都是調用FingerprintManager.authenticate()方法。這裡就不再敘述。

監聽回調

監聽回調也和之前的類似,唯一不同的是,我們在識別成功後需要和後台進行交互,也就是onAuthenticationSucceeded()中處理的邏輯不一樣。

實際應用中的注意事項

判斷用戶是否可以使用指紋識別功能

一般來說,為了增加安全性,要求用戶在手機的“設置”中開啟了密碼鎖屏功能。當然,使用指紋解鎖的前提是至少錄入了一個指紋。

// 如果沒有設置密碼鎖屏,則不能使用指紋識別

if (!keyguardManager.isKeyguardSecure()) {

Toast.makeText(this, "請在設置界面開啟密碼鎖屏功能",

Toast.LENGTH_LONG).show();

}

// 如果沒有錄入指紋,則不能使用指紋識別

if (!fingerprintManager.hasEnrolledFingerprints()) {

Toast.makeText(this, "您還沒有錄入指紋, 請在設置界面錄入至少一個指紋",

Toast.LENGTH_LONG).show();

}

這裡用到了兩個類:KeyguardManager 和 FingerprintManager,前者是屏幕保護的相關類。後者是指紋識別的核心類。

關於指紋識別回調方法

前面說到AuthenticationCallback類裡面的幾個回調方法,其中有三個是我們開發中需要用到的:

onAuthenticationError() onAuthenticationSucceeded() onAuthenticationFailed()

關於這三個回調方法,有幾點需要注意的:

1.當指紋識別失敗後,會調用onAuthenticationFailed()方法,這時候指紋傳感器並沒有關閉,系統給我們提供了5次重試機會,也就是說,連續調用了5次onAuthenticationFailed()方法後,會調用onAuthenticationError()方法。

2.當系統調用了onAuthenticationError()和onAuthenticationSucceeded()後,傳感器會關閉,只有我們重新授權,再次調用authenticate()方法後才能繼續使用指紋識別功能。

3.當系統回調了onAuthenticationError()方法關閉傳感器後,這種情況下再次調用authenticate()會有一段時間的禁用期,也就是說這段時間裡是無法再次使用指紋識別的。當然,具體的禁用時間由手機廠商的系統不同而有略微差別,有的是1分鐘,有的是30秒等等。而且,由於手機廠商的系統區別,有些系統上調用了onAuthenticationError()後,在禁用時間內,其他APP裡面的指紋識別功能也無法使用,甚至系統的指紋解鎖功能也無法使用。而有的系統上,在禁用時間內調用其他APP的指紋解鎖功能,或者系統的指紋解鎖功能,就能立即重置指紋識別功能。

示例代碼

最後, Android Sample 裡面關於指紋的示例代碼地址如下:

對稱加密方式:android-FingerprintDialog。

非對稱加密方式:android-AsymmetricFingerprintDialog

參考鏈接:New in Android Samples: Authenticating to remote servers using the Fingerprint API

以上就是對Android 開發指紋識別的資料整理,後續繼續補充相關資料,謝謝大家對本站的支持!

Android中通過Messenger與Service實現進程間雙向通信

Android中通過Messenger與Service實現進程間雙向通信

Android中的Service和其調用者既可以在同一個App中,也可以在不同的App。如果Service在App1中,而調用Service的客戶端在App2中,那麼我們

Android App中使用ViewPager+Fragment實現滑動切換效果

Android App中使用ViewPager+Fragment實現滑動切換效果

在android應用中,多屏滑動是一種很常見的風格,沒有采用viewpager的代碼實現會很長,如果采用ViewPager,代碼就會短很多,但是使用ViewPager也有

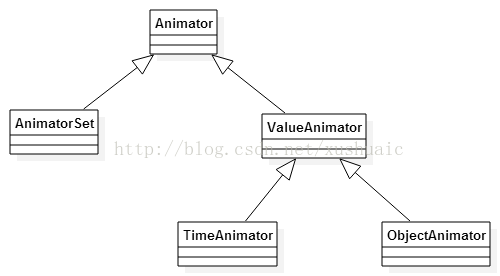

android動畫——屬性動畫(Property Animation)

android動畫——屬性動畫(Property Animation)

相對與視圖動畫 ,屬性動畫(android3.0提出的) 使用條件:完全彌補了View anim System的缺陷,你可以為一個對象的任何屬性添加動畫,(View或者非

android開發筆記之網絡編程—使用TCP協議和URL進行網絡編程

android開發筆記之網絡編程—使用TCP協議和URL進行網絡編程

手機本身是作為手機終端使用的,因此它的計算能力,存儲能力都是有限的。它的主要優勢是攜帶方便,可以隨時打開,而且手機通常總是處於聯網狀態。因此網絡支持對於手機應用非常重要。