編輯:關於Android編程

APP的測試重點小部分在APP本身,大部分還是在網絡通信上(單機版除外)。所以在安卓APP測試過程中,網絡抓包非常重要,一般來說,app開發會采用HTTP協議、Websocket、socket協議,一般來說,HTTP協議最多,Websocket是後起之秀,socket最少,而針對HTTP和websocket,Burp Suite工具是最適合不過的工具了。但是在遇到了app使用SSL或TLS加密傳輸(https)的時候,由於證書不被信任,直接導致網絡通信終端,抓包失敗。本文介紹如何使用Burp suite抓取https包。

一、工具准備

安卓手機一部(Nexus4,原生安卓,未root)

筆記本(帶有無線網卡,可以創建wifi熱點)

wifi熱點軟件/同一局域網

Burp suite軟件(抓取HTTP、HTTPS、Websocket包)

二、抓包原理

通過Burp suite代理方式,將手機的流量通過Burp suite;導出Burp Suite根證書(PortSwiggerCA.crt)並導入到手機中,手機的HTTPS流量將可以通過Burp suite代理。

三、配置過程1. 保證網絡能進行代理

因為Burp suite是采用代理抓包方式的,所以要保證網絡能夠進行代理,不能被防火牆等阻隔,最好的方式是進行主機虛擬Wifi熱點。

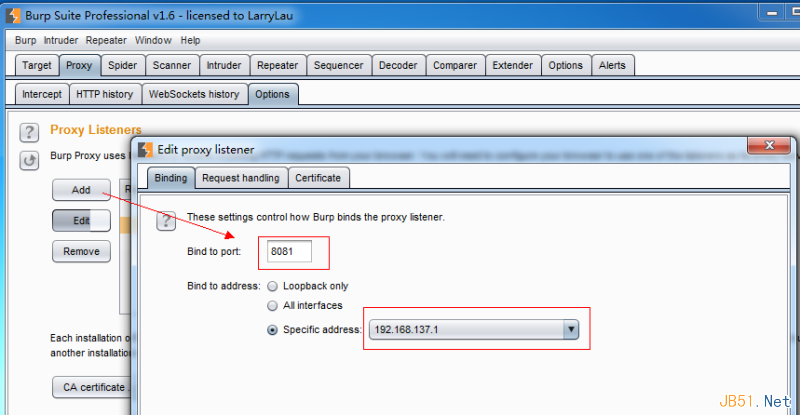

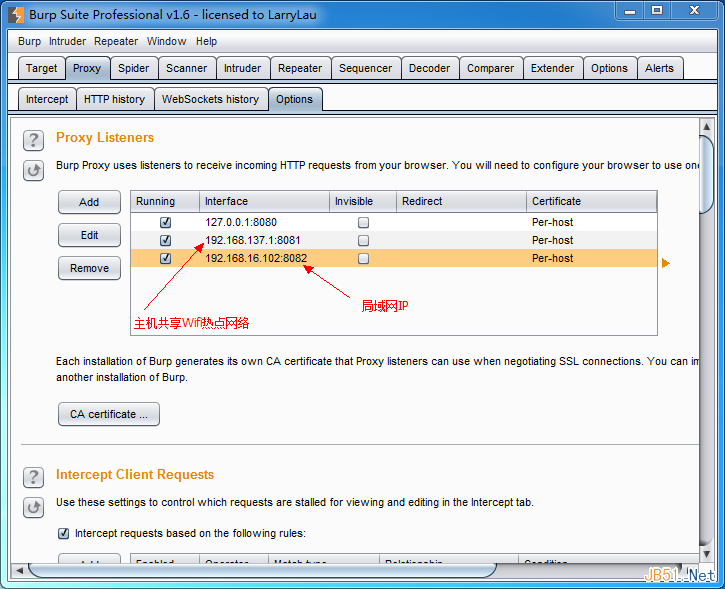

2. Burp suite配置

Burp suite的Proxy項目中配置代理IP及端口。

這裡也可以為Burp Suite添加多個代理

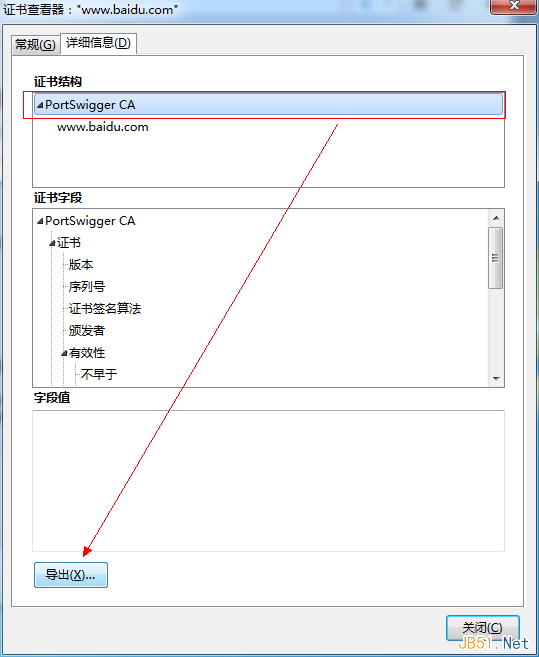

3. 導出Burp Suite根證書

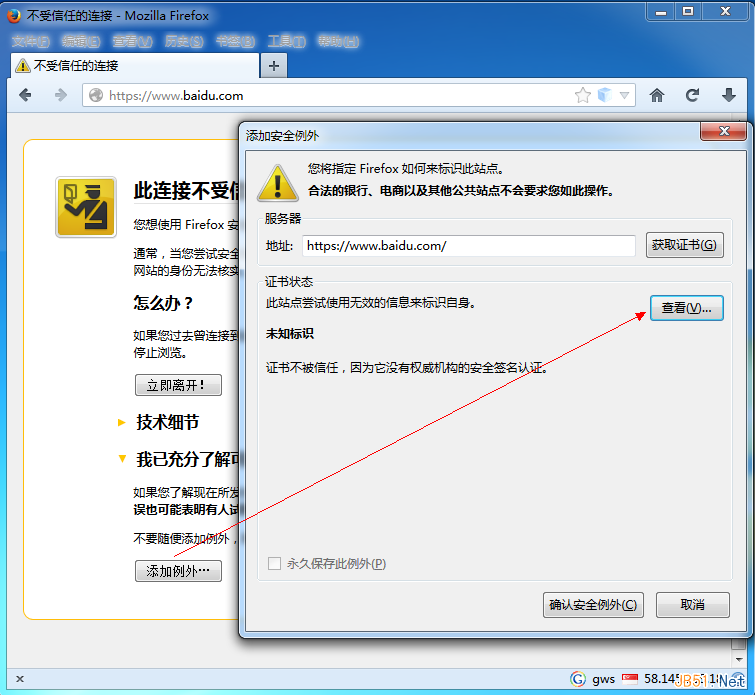

在火狐浏覽器中,使用Burp suite代理隨意打開一個https鏈接,獲取相關證書,並導出:

直接導出證書:

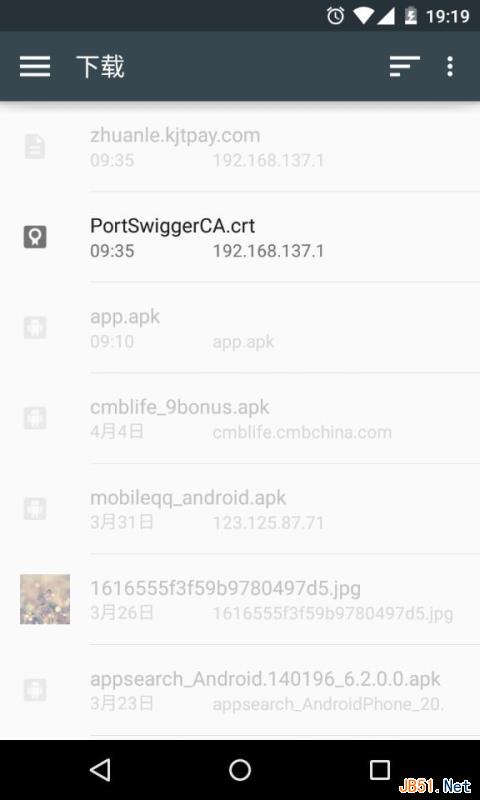

通過hfs.exe等工具,將導出的根證書下載到手機中,並在設置-> 安全 -> 從存儲設備安裝(證書) 選項中安裝Burp Suite根證書:

4. 手機連接Wifi熱點,並設置代理:

手機連接我們剛設置好的Wifi熱點,並在高級選項中配置代理:

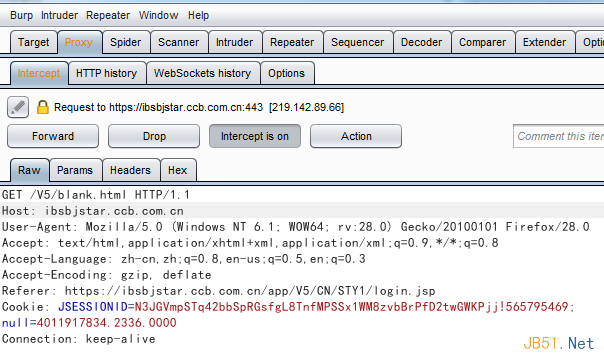

通過以上配置,app中的HTTP流量就可以直接走Burp Suite了:

四、總結:

安卓APP更多的都是采用HTTP通信的,少數采用HTTPS的,這也是國內網絡安全問題的現狀。畢竟不加密的HTTP通信節約帶寬和系統資源,更多人直接采用非SSL或者TLS加密的HTTP通信,這也是導致網絡嗅探如此流行、簡單的原因。https的通信需要信任公私鑰,所以只要有了密鑰或者根證書,抓包就非常容易,這也直接告訴我們,如果訪問正常網站,突然彈出讓我們信任證書的時候,這時也許就是我們正在被嗅探。。。。。

如何制作音樂播放器 -- 播放音樂(上)

如何制作音樂播放器 -- 播放音樂(上)

第7節 播放音樂音樂播放列表也准備好了,我們來播放音樂吧。完成後效果如下,實現音樂的播放,我們需要播放界面和音樂服務兩個方面的合作。7.1 MusicService前面我

Android游戲開發:實現手勢操作切換圖片的實例

Android游戲開發:實現手勢操作切換圖片的實例

對於Android 的手勢不光在軟件中會經常用到,比如浏覽器中的翻頁,滾動頁面等等;當然其實在我

RecyclerView和CardView實現列表功能,用LeanCloud所存儲的數據中填充RecyclerView

RecyclerView和CardView實現列表功能,用LeanCloud所存儲的數據中填充RecyclerView

最近實現了一個使用最新推出的CardView和RecyclerView實現列表功能的Demo,接下來一一介紹:1.首先介紹我使用了哪些工具(1)LeanCloud的存儲功

Android 取得應用程序的啟動次數和運行時間等信息

Android 取得應用程序的啟動次數和運行時間等信息

使用情景:最近有個需求是統計後台應用運行時間,如果一個應用在後台運行超過一定時間就Kill掉進程,達到省電的目的。此時就可以使用PkgUsageStats這個類來實現啦!